Hơn hai mươi ứng dụng Android độc hại với tổng số lượng tải lên đến 2,1 triệu lượt cài đặt đã được các nhà nghiên cứu bảo mật quan sát và phát hiện hiển thị quảng cáo toàn màn hình sau khi tự động tải xuống các tệp cấu hình từ xa.

Một ứng dụng trong danh sách với hơn 500.000 lượt cài đặt

Cụ thể, 25 ứng dụng đã được tìm thấy trên Cửa hàng Play (Play Store) vào cuối tháng 8 và ngay sau khi được cài đặt, chúng không thể hiện bất kỳ hành vi nguy hiểm nào, các ứng dụng này sau đó sẽ tự động tải xuống các tệp cấu hình phần mềm độc hại và từ đó chúng mới trở nên… “ác”.

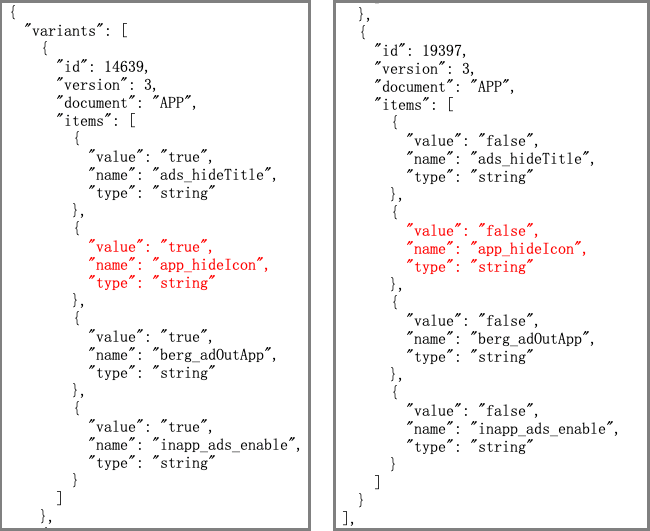

File cấu hình mã độc được tải về từ xa, trong đó có cơ chế ẩn ứng dụng

Những mã tự tải này sẽ cho các thành phần phần mềm độc hại đi kèm kích hoạt các mô-đun được thiết kế để ẩn biểu tượng của ứng dụng và bắt đầu hiển thị quảng cáo cho phép các nhà phát triển ứng dụng đó kiếm tiền bằng cách sử dụng các thiết bị Android bị nhiễm xem hay thậm chí click vào quảng cáo.

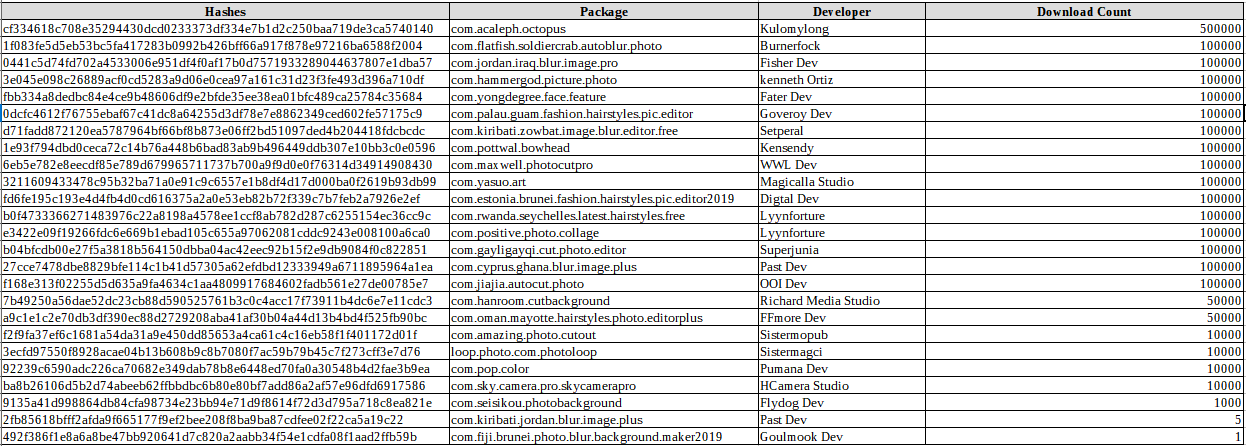

Tất cả 25 ứng dụng này được “ngụy trang” là dưới dạng tiện ích chủ đề thời trang và xử lý hình ảnh. Tất cả đã bị xóa sau khi được báo cáo với Google vào ngày 2 tháng 9 vừa qua.

Theo9 nhóm Threat Intelligence của Symantec, các ứng dụng này đã qua mặt được cơ chế bảo mật Google Play Protect là do chúng không chứa “mã độc” sẵn mà một cơ chế tải về sẽ được kích hoạt sau khi cài đặt. Đây rõ ràng là một lỗ hổng của cơ chế này.

Danh sách các ứng dụng độc hại liên quan và sốt lượt tải (cột cuối)

“25 ứng dụng ẩn độc hại này có chung cấu trúc mã và nội dung ứng dụng, khiến chúng tôi tin rằng các nhà phát triển có thể là một phần của cùng một nhóm tổ chức hoặc, ít nhất, đang sử dụng cùng một mã nguồn.”

Các ứng dụng này có thể xóa biểu tượng của chính mình và sau đó bắt đầu hiển thị quảng cáo trên các thiết bị bị xâm nhập, ngay cả khi các ứng dụng đã bị xoá. “Quảng cáo toàn màn hình được hiển thị theo các khoảng thời gian ngẫu nhiên và không có tiêu đề ứng dụng trong cửa sổ quảng cáo, vì vậy người dùng không biết ứng dụng nào là thủ phạm”, báo cáo của Symantec cho biết.

Dù danh sách ứng dụng này đã được báo cáo cho Google và bị gỡ khỏi Google Play Store nhưng không rõ còn ứng dụng nào không. Và Google cũng chưa cho biết giải pháp nào để chặn hành vi này.

Theo bleepingcomputer