Một chiến dịch mã độc Android quy mô lớn và tinh vi mang tên Operation NoVoice vừa được các chuyên gia bảo mật từ McAfee Labs phanh phui. Với khả năng lẩn trốn trong các ứng dụng dường như vô hại trên Google Play, NoVoice đã âm thầm tấn công và chiếm quyền kiểm soát hơn 2,3 triệu thiết bị trên toàn thế giới. Đây không chỉ là một đợt phát tán phần mềm độc hại thông thường, mà là một hệ thống rootkit có khả năng tự phục hồi, tồn tại bền bỉ ngay cả khi người dùng khôi phục cài đặt gốc (factory reset).

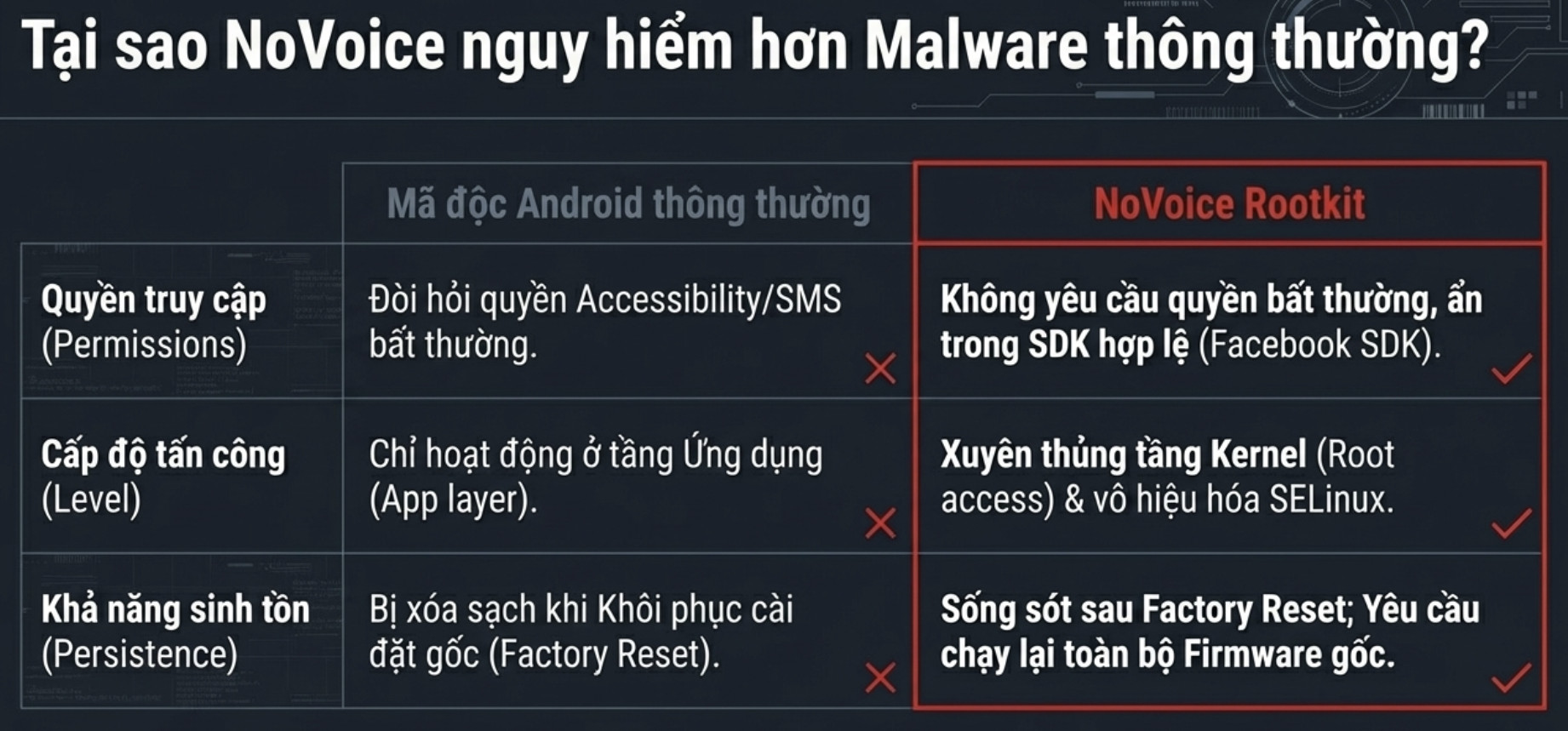

NoVoice là gì và vì sao nó nguy hiểm?

NoVoice (được đặt tên theo một tệp âm thanh im lặng trong mã nguồn là R.raw.novioce) là một loại mã độc Android đa tầng, hoạt động dựa trên cơ chế plugin để thực hiện các hành vi phá hoại tùy biến.

-

Vượt mặt Google Play: Mã độc này đã lách qua các hàng rào kiểm duyệt của Google để xuất hiện trong hơn 50 ứng dụng khác nhau.

-

Chiếm quyền Root: Sử dụng tới 22 lỗ hổng khác nhau để tấn công vào nhân (kernel) và trình điều khiển GPU, từ đó giành quyền kiểm soát cao nhất đối với thiết bị.

-

Tồn tại vĩnh viễn: Vì mã độc can thiệp trực tiếp vào phân vùng hệ thống và thay thế các thư viện lõi, việc khôi phục cài đặt gốc là vô hiệu.

-

Tự chữa lành: Một tiến trình “Watchdog” sẽ kiểm tra thiết bị mỗi 60 giây để đảm bảo mã độc luôn hoạt động và tự động cài đặt lại nếu bị xóa.

Các tin tặc đứng sau NoVoice đã sử dụng chiến thuật “ẩn mình trong bóng tối” bằng cách đưa mã độc vào các ứng dụng công cụ phổ biến:

-

Thể loại ứng dụng: Trình dọn dẹp bộ nhớ (phone cleaners), ứng dụng thư viện ảnh, trò chơi giải đố và các công cụ tiện ích.

-

Ngụy trang tinh vi: Khi người dùng mở ứng dụng, chúng vẫn hoạt động bình thường như quảng cáo, không yêu cầu các quyền nhạy cảm bất thường để tránh gây nghi ngờ.

-

Kỹ thuật Polyglot: Mã độc thực sự được giấu bên trong một tệp hình ảnh PNG bình thường. Dữ liệu độc hại được mã hóa và chèn vào sau thẻ kết thúc của ảnh, giúp nó đi qua các đợt quét an ninh tiêu chuẩn mà không bị phát hiện.

Cách thức tấn công của NoVoice

-

Ngay khi ứng dụng được mở, mã độc tiêm vào SDK Facebook sẽ chạy ngầm.

-

Nó thực hiện 15 bước kiểm tra để xác định xem thiết bị có phải là máy ảo (emulator) hay môi trường phân tích của các chuyên gia bảo mật hay không. Nếu phát hiện đang bị theo dõi, nó sẽ tự hủy và dừng hoạt động.

-

Sau khi vượt qua bước kiểm tra, nó kết nối với máy chủ điều khiển (C2) để tải xuống các plugin tiếp theo.

-

Máy chủ sẽ gửi các bản exploit “đo ni đóng giày” cho từng loại chipset và phiên bản nhân kernel của thiết bị nạn nhân.

-

Sau khi có quyền root, nó thay thế thư viện hệ thống quan trọng như

libandroid_runtime.so. -

Khởi chạy tiến trình giám sát để đảm bảo sự tồn tại bền vững.

-

Mỗi khi người dùng mở bất kỳ ứng dụng nào, mã của kẻ tấn công sẽ được thực thi đồng thời.

-

Kẻ tấn công có thể thực hiện bất kỳ nhiệm vụ nào, từ gian lận quảng cáo đến đánh cắp thông tin cá nhân.

Mặc dù NoVoice có cấu trúc mô-đun cho phép thực hiện mọi hành vi, nhưng mục tiêu lớn nhất mà các chuyên gia ghi nhận được là đánh cắp phiên đăng nhập WhatsApp. Mã độc sẽ trích xuất cơ sở dữ liệu đã mã hóa, các khóa giao thức Signal và mã ID đăng ký từ bộ nhớ máy. Với những thông tin này, kẻ tấn công có thể sao chép (clone) hoàn toàn tài khoản WhatsApp của nạn nhân sang một thiết bị khác mà không cần sự hiện diện của điện thoại chính, cho phép chúng đọc tin nhắn và mạo danh người dùng để lừa đảo.

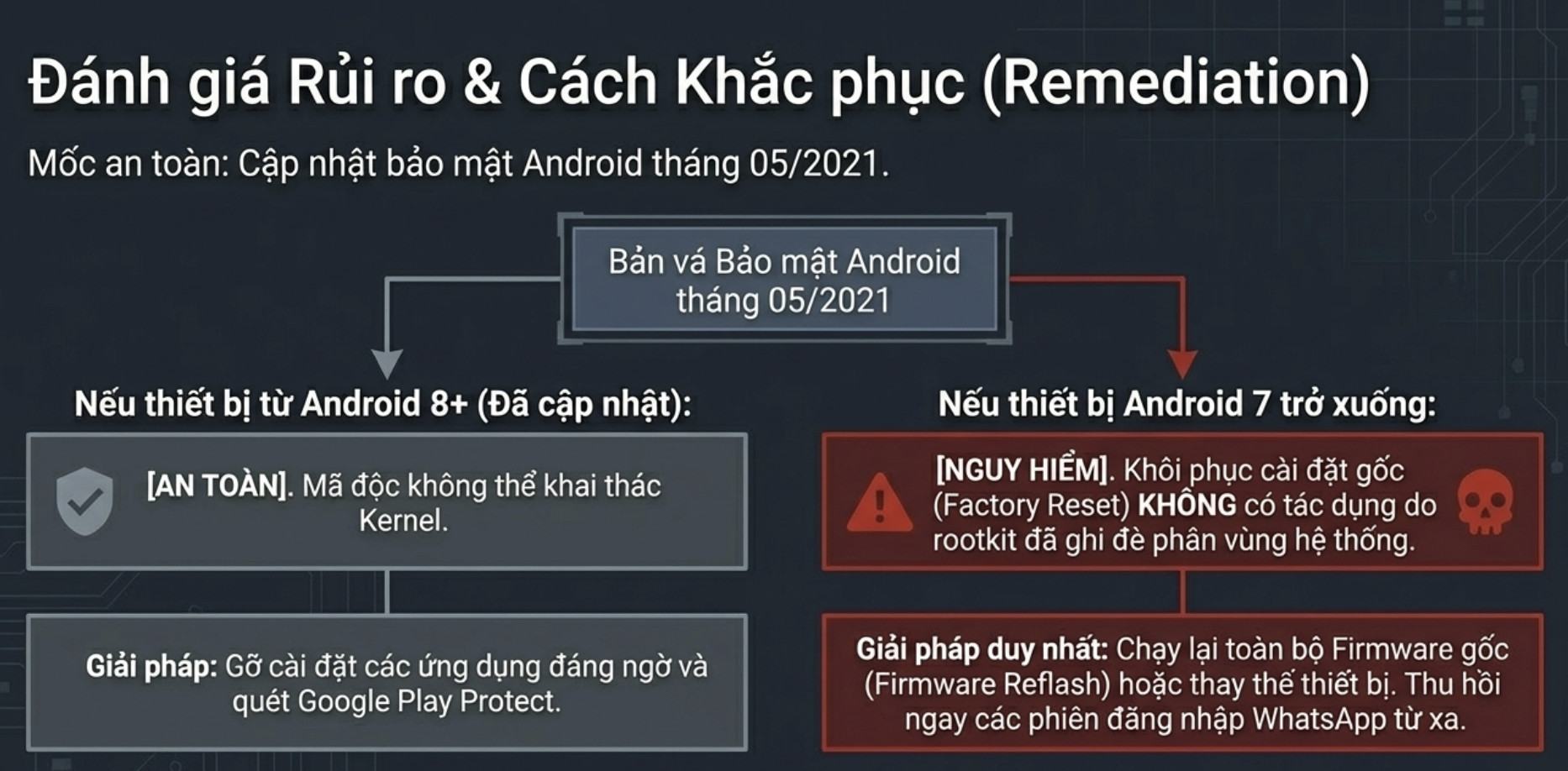

Cuộc tấn công này nhắm mục tiêu chiến lược vào các thiết bị chạy phiên bản Android cũ.

-

Khu vực ảnh hưởng nặng nhất: Nigeria, Ethiopia, Algeria, Ấn Độ và Kenya. Đây là những nơi phổ biến các dòng điện thoại giá rẻ và ít được cập nhật phần mềm.

-

Đối tượng dễ tổn thương: Các thiết bị chạy Android 7 trở xuống hoặc có bản cập nhật bảo mật trước ngày 01/05/2021.

Google đã xóa tất cả các ứng dụng độc hại khỏi cửa hàng và cấm các tài khoản nhà phát triển liên quan. Tuy nhiên, nếu bạn đã lỡ cài đặt, mã độc vẫn có thể đang tồn tại trên máy.

Dấu hiệu nhận biết:

-

Pin sụt nhanh bất thường do các tiến trình ngầm.

-

Dữ liệu di động tiêu hao lớn mà không rõ nguyên nhân.

-

Điện thoại hoạt động chậm, thường xuyên nóng máy.

-

Xuất hiện các đăng nhập lạ trên tài khoản WhatsApp.

Cách khắc phục triệt để:

-

Gỡ bỏ ứng dụng nghi ngờ: Kiểm tra danh sách ứng dụng trong cài đặt và xóa các công cụ dọn dẹp, trò chơi lạ.

-

Quét Play Protect: Mở Google Play > Profile > Play Protect và thực hiện quét toàn bộ máy.

-

Cài đặt phần mềm diệt virus: Sử dụng các giải pháp uy tín như McAfee, Bitdefender hoặc Norton để phát hiện các biến thể mới.

-

Chạy lại phần mềm (Firmware Reflash): Đối với NoVoice, khôi phục cài đặt gốc là không đủ. Bạn cần thực hiện chạy lại phần mềm hệ thống hoàn toàn để xóa sạch rootkit khỏi phân vùng hệ thống.