Mới đây, các nhà nghiên cứu đã phát hiện chiến dịch lây nhiễm mã độc đến hơn năm triệu smartphone có liên quan đến nhiều thương hiệu có tiếng, phần lớn đến từ Trung Quốc.

Mã độc này có tên là RottenSys và nó giả làm ứng dụng System Wi-Fi service, được cài sẵn trong hàng triệu điện thoại mới của các thương hiệu như Honor, Huawei, Xiaomi, OPPO, Vivo, Samsung và GIONEE. Người ta cho rằng nó được lén cài vào đâu đó trong chuỗi cung ứng.

Đáng chú ý, tất cả các mẫu điện thoại bị nhiễm mã độc này đều được vận chuyển thông qua Tian Pai, một nhà phân phối điện thoại di động ở Hàng Châu, Trung Quốc. Tuy nhiên, các nhà nghiên cứu không chắc công ty này có liên quan trực tiếp đến chiến dịch lây nhiễm mã độc này hay không.

Theo Check Point Mobile Security Team, đội ngũ phát hiện ra chiến dịch lây nhiễm mã độc vào điện thoại này, thì RottenSys là một mã độc khá “độc”. Nó không cung cấp bất kỳ dịch vụ gì liên quan đến vấn đề an toàn cho kết nối Wi-Fi như cái tên giả mạo, thay vào đó nó sử dụng gần như tất cả các quyền truy cập nhạy cảm trong hệ điều hành Android để thực hiện các hoạt động mờ ám.

Để tránh bị phát hiện, ứng dụng mã độc giả làm System Wi-Fi service này ban đầu không có bất kỳ thành phần mã độc nào và cũng không lập tức thực hiện hành vi độc hại nào. Thay vào đó, RottenSys được thiết kế để liên lạc với các server ra lệnh và điều khiển (Command & Control) của nó để tải về các thành phần cần thiết, và tất nhiên trong đó mới là mã độc thật sự.

Ngay cả công đoạn tải về và cài đặt các thành phần mã độc này cũng được RottenSys cẩn thận sử dụng quyền DOWNLOAD_WITHOUT_NOTIFICATION, giúp nó không cần bất kỳ sự tương tác nào của người dùng để thực hiện. Ở thời điểm hiện tại, chiến dịch này đang đẩy phần mềm quảng cáo đến tất cả các thiết bị lây nhiễm, liên tục hiển thị quảng cáo trên homescreen của điện thoại cũng như các cửa sổ pop-up và quảng cáo toàn màn hình, để gian lận doanh thu quảng cáo.

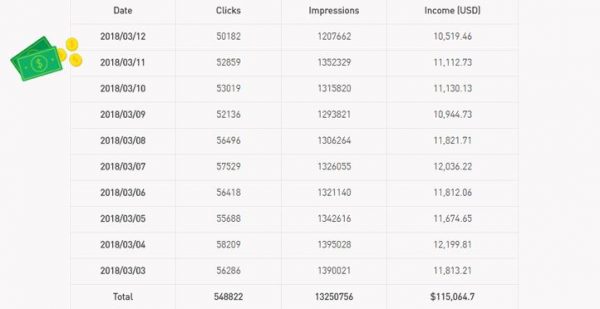

Theo các nhà nghiên cứu thì chỉ trong 10 ngày nó đã hiển thị hơn 13 triệu lượt quảng cáo, một con số khá ấn tượng trong ngành công nghiệp quảng cáo. Và hơn 500 ngàn trong số đó đã thu hút người sử dụng nhấn vào, mang lại cho tác giả của nó hơn 100 ngàn USD.

Chỉ trong 10 ngày, tác giả của RottenSys đã thu về hơn 100 ngàn USD từ quảng cáo

Tuy nhiên kẻ tấn công dường như đang âm mưu một thứ gì đó gây thiệt hại lớn hơn chứ không chỉ đơn thuần là hiển thị quảng cáo không mong muốn, vì RottenSys được thiết kế để tải về và cài đặt các thành phần mới từ C&C của nó, nên kẻ tấn công có thể dễ dàng vũ khí hóa nó hoặc chiếm quyền điều khiển của hàng triệu thiết bị lây nhiễm. Điều tra ban đầu đã cho thấy một số bằng chứng những kẻ tấn công bằng RottenSys đã bắt đầu biến hàng triệu thiết bị lây nhiễm này thành một mạng botnet khổng lồ.

Nguy hiểm hơn, đây không phải là lần đầu các nhà nghiên cứu của CheckPoint phát hiện ra điện thoại của nhiều thương hiệu hàng đầu bị lây nhiễm mã độc từ chuỗi cung ứng. Năm ngoái họ từng phát hiện hàng loạt các smartphone của nhãn hàng Samsung, LG, Xiaomi, Asus, Nexus, Oppo, và Lenovo, bị lây nhiễm bởi hai mã độc được cài sẵn trên điện thoại là Loki Trojan và phần mềm tống tiền SLocker, được thiết kế để theo dõi người sử dụng.

Cách phát hiện và gỡ bỏ mã độc RottenSys?

Để kiểm tra liệu điện thoại của bạn có bị nhiễm bởi mã độc RottenSys nói trên, bạn cần vào System Settings của máy, tìm đến App Manager và tìm kiếm các gói mã độc theo danh sách bên dưới:

• com.android.yellowcalendarz (每日黄历)

• com.changmi.launcher (畅米桌面)

• com.android.services.securewifi (系统WIFI服务)

• com.system.service.zdsgt

Nếu phát hiện bất kỳ cái tên nào trong danh sách này, bạn chỉ cần tiến hành uninstall nó là được.

Theo The Hacker News